NIS2 et ReCyF ANSSI : comment réussir sa conformité cybersécurité ?

NIS 2 : Ce qui change vraiment en 2026

Qu’est-ce que le RECYF ?

- L’objectif de sécurité : C’est l’obligation légale (le « Quoi ? »). Son atteinte est obligatoire pour les entités assujetties.

- Les Moyens Acceptables de Conformité : Ce sont les mesures concrètes proposées par l'ANSSI (le « Comment ? »). S’ils ne sont pas strictement obligatoires, ils permettent de démontrer la conformité de l'entité lors d'un contrôle.

Exemple :

OBJECTIF DE SÉCURITÉ 4. INTEGRATION DE LA SECURITE NUMERIQUE DANS LA GESTION DES RESSOURCES HUMAINES

Les entités [importantes ou essentielles] définissent les procédures visant à sensibiliser leurs utilisateurs, en particulier les dirigeants de l’entité, à la sécurité numérique ainsi qu’à former les personnes occupant des fonctions à responsabilités dans le domaine du numérique. Ces entités intègrent la sécurité numérique dans la gestion de leurs ressources humaines dès l’arrivée d’un nouveau personnel jusqu’à son départ de l’entité.

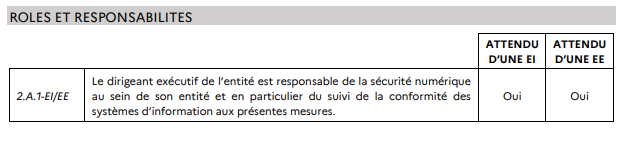

MOYENS ACCEPTABLES DE CONFORMITE

Qui est concerné ?

- Les Entités Importantes (EI) : Elles doivent répondre aux 15 premiers objectifs de sécurité.

- Les Entités Essentielles (EE) : Soumises à des exigences plus strictes, elles doivent valider l'intégralité des 20 objectifs du référentiel.

Les 20 objectifs : Une approche à 360° de la cybersécurité

1. La Gouvernance (Objectifs 1 à 5, 16, 17)

"Savoir ce qu'on a, décider comment on le protège, et s'en assurer régulièrement."

2. La Protection (Objectifs 6 à 11, 18, 19)

"Rendre la vie dure aux attaquants, à chaque couche de votre système."

La protection regroupe toutes les mesures techniques qui constituent vos "barrières". Le RECYF en identifie trois grandes familles :

Le contrôle des accès : Qui peut accéder à quoi, et comment ? La mise en place de la double authentification ( MFA ) est ici incontournable, en particulier pour les accès administrateurs et les accès distants. La gestion des droits doit être rigoureuse : un employé n'a accès qu'à ce dont il a besoin pour son travail, pas plus.

Exemple concret : Un collaborateur dont le compte a été compromis par phishing. Sans MFA, l'attaquant accède directement au réseau. Avec MFA, il est bloqué malgré le mot de passe volé.

La sécurisation de l'architecture : Vos réseaux sont-ils cloisonnés ? Votre production est-elle séparée de votre administration ? Les accès distants (VPN, RDP, Bastion) sont-ils chiffrés et filtrés ? Ce sont les fondations d'une infrastructure résiliente.

L'hygiène informatique : Antivirus, EDR, mises à jour régulières, durcissement des configurations (désactiver les services inutiles, changer les mots de passe par défaut…). Ces pratiques semblent basiques, mais elles restent à l'origine de la majorité des incidents constatés.

3. La Défense (Objectifs 12 et 20)

"Détecter les incidents le plus tôt possible, et savoir quoi faire quand ça arrive."

Une organisation peut avoir les meilleures protections du monde, une attaque peut quand même réussir. La défense, c'est la capacité à le savoir rapidement et à réagir efficacement.

Concrètement, cela passe par :

- Une procédure de gestion des incidents documentée : qui prévient qui ? Quelles sont les étapes ? Qui a l'autorité pour décider ?

- Pour les Entités Essentielles, une supervision active via un SOC (Security Operations Center), capable d'analyser les alertes de sécurité en moins de 24 heures.

Exemple concret : Une PME subit une attaque par ransomware un vendredi soir. Sans procédure ni supervision, elle ne s'en aperçoit que le lundi matin. Avec un SOC externalisé, l'alerte est levée en moins d'une heure, et les équipes peuvent isoler les systèmes affectés avant que le chiffrement ne se propage à l'ensemble du réseau.

4. La Résilience (Objectifs 13 à 15)

"Pouvoir redémarrer rapidement, même après le pire scénario."

Le dernier pilier part d'un postulat réaliste : aucune organisation n'est à l'abri d'une attaque majeure. La question n'est pas "si ça arrive" mais "combien de temps pour reprendre l'activité ?"

Le RECYF impose ici trois exigences clés :

- Des sauvegardes testées : pas seulement existantes. Il faut vérifier régulièrement (au moins une fois par an) que les données sauvegardées sont bien restaurables. Une sauvegarde non testée est une fausse sécurité.

- Un Plan de Continuité d'Activité (PCA) et un Plan de Reprise d'Activité (PRA) : des documents opérationnels qui décrivent précisément comment maintenir ou relancer les activités critiques en cas d'incident majeur.

- Des exercices de crise réguliers : pour que vos équipes sachent quoi faire le jour J, sans avoir à improviser sous pression.

Exemple concret : Lors d'un exercice de crise simulé, une ETI découvre que son PRA prévoit de restaurer ses sauvegardes depuis un serveur… lui-même hébergé sur le même site que les serveurs attaqués. L'exercice a permis de corriger cette faille avant qu'une vraie attaque ne l'expose !

Pourquoi passer à l’action dès maintenant ?

Besoin d'un accompagnement pour votre mise en conformité NIS 2 ?

Hexanet Cybersécurité vous accompagne à travers ses solutions d'audits, de SOC externalisé et de sécurité opérationnelle (MFA, PRA, Firewall) pour répondre point par point aux exigences NIS2 indiquées dans le document "ReCyF".

Contactez-nous :

https://cybersecurite.hexanet.fr/contact-rdv

FAQ — Questions fréquentes sur NIS2 ou ReCyF

C'est quoi concrètement la directive NIS2 ?

NIS2 est une directive européenne adoptée en 2022 qui oblige les organisations "critiques" à atteindre un niveau minimum de cybersécurité — sous peine de sanctions financières et de responsabilité personnelle des dirigeants.

En France, c'est l'ANSSI qui pilote la transposition via le ReCyF (Référentiel Cybersécurité France), un document qui décrit précisément ce que les entreprises doivent mettre en place.

Qu’est-ce que la directive NIS2 en France ?

La directive NIS2 est une réglementation européenne visant à renforcer la cybersécurité des entreprises et des organisations critiques. En France, elle impose des obligations en matière de gestion des risques, de protection des systèmes d’information et de gestion des incidents.

Qu’est-ce que le ReCyF de l’ANSSI ?

Le ReCyF (Référentiel Cybersécurité Français) est un cadre proposé par l’ANSSI pour aider les entreprises à structurer leur cybersécurité et à se préparer aux exigences de NIS2.

👉 Il s’agit actuellement d’un document de travail en cours de finalisation, mais déjà exploitable.

Le ReCyF est-il obligatoire pour les entreprises ?

Non, le ReCyF n’est pas obligatoire. En revanche, il constitue un référentiel recommandé pour répondre concrètement aux exigences de la directive NIS2.

Quelles entreprises sont concernées par NIS2 en France ?

NIS2 touche environ 15 000 entités en France, bien plus que la première version de la directive.

Sont concernées :

- les PME et ETI dans des secteurs critiques ou importants

- les entreprises du numérique (cloud, IT, télécom)

- les secteurs comme la santé, l’industrie, l’énergie ou les transports

👉 Le périmètre est beaucoup plus large que la première directive NIS.

Êtes vous concernés par NIS2 ?

Il est nécessaire d’analyser :

- votre secteur d’activité

- votre taille (effectif, chiffre d’affaires)

- votre rôle dans la chaîne de valeur

Vous pouvez tester votre éligibilité sur le site de l'ANSSI : https://monespacenis2.cyber.gouv.fr/simulateur

Comment se mettre en conformité NIS2 concrètement ?

La mise en conformité repose sur plusieurs étapes :

- Audit de maturité cybersécurité

- Analyse des écarts

- Définition d’un plan d’action

- Mise en œuvre des mesures techniques et organisationnelles

- Suivi et amélioration continue

Quelle différence entre Entité Importante et Entité Essentielle ?

Le ReCyF distingue deux niveaux d'exigence selon l'impact que votre organisation aurait en cas d'incident grave :

Exemples : fournisseurs IT, industries manufacturières, services postaux.

Entité Essentielle (EE) → 20 objectifs (les 15 + 5 supplémentaires).

Exemples : hôpitaux, opérateurs télécoms, acteurs de l'énergie, banques.

Les EE sont soumises à des contrôles plus stricts, des audits plus fréquents et des sanctions plus élevées en cas de non-conformité.

Faut-il mettre en place un SOC pour être conforme NIS2 ?

Ce n’est pas explicitement obligatoire, mais fortement recommandé.

👉 NIS2 impose une capacité de détection et de réaction rapide, ce qui rend le SOC (interne ou externalisé) quasi indispensable.

Quels sont les risques en cas de non-conformité NIS2 ?

- Sanctions financières

- Responsabilité des dirigeants

- Impact réputationnel

- Risque accru de cyberattaques

Pourquoi se faire accompagner pour NIS2 ?

La mise en conformité NIS2 est complexe et nécessite :

- des compétences techniques

- une expertise réglementaire

- une capacité de pilotage

👉 Un accompagnement permet de gagner du temps, sécuriser les choix et éviter les erreurs.

Comment voir les modifications du document ReCyF ?

Le suivi des modifications de ce document se trouve sur le site de l'ANSSI : https://messervices.cyber.gouv.fr/nis2#exigences

--------------------------------------------------------------------------------

Évaluez votre niveau de maturité NIS2 en 60 minutes - nos experts vous accompagnent

https://cybersecurite.hexanet.fr/contact-rdv

Nicolas KARP - Directeur Telecom & CyberSécurité

Directeur du service Telecom & Cybersécurité chez Hexanet. 50 personnes au sein du pôle réseaux et cybersécurité : SOC 24x7 avec EDR & XDR & VOC (Gestion des vulnérabilités) Plusieurs profils CSIRT / MCO & MCS Solution de firewalls, MFA, Bastion, sensibilisation utilisateurs, Gestionnaire de mot de passe, Passwordless, ...